在Twitter上惊闻“微软把CNNIC列为根证书发布者”,赶紧Google一把,发现Mozilla同样也已经在3.6版的Firefox里这么做了。

出于对CNNIC深深的不信任,我决定将CNNIC ROOT从“受信任”的列表里赶出去。

因为IE/Chrome采用微软的CA目录,而微软现在暂未将CNNIC加入,因此需要先从Firefox中导出这几个证书,再添加到Windows的“不信任”列表(更新:现在可以直接从Windows里导入再导入了,操作类似),以防范于未然。下面便是具体的步骤了(包括IE/Chrome/Firefox):

1、如果没有安装Firefox浏览器的3.6最新版,或者在下面的操作中没有找到相应的证书,可以从这里下载这三个证书,然后跳到第5步(其中CNNIC SSL非自带证书!):CNNICROOT.crt CNNICSSL.crt Entrust.netSecureServerCertificationAuthority.crt

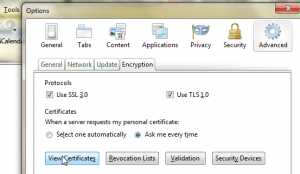

2、打开Firefox浏览器,工具(Tools)->选项(Options)->高级(Advanced)->加密(Encryption)->查看证书(View Certificates)

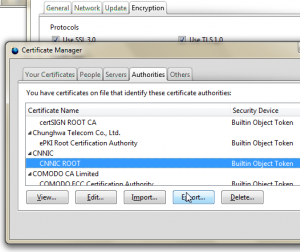

3、在证书机构(Authorites)标签页中找到”CNNIC“组的”CNNIC ROOT“项,按导出(Export)(备份到本地),然后编辑(Edit),去除里面的三个勾选,然后单击确定(OK)。(RT JimmyXu:在Firefox里对自带根证书执行“删除”操作就相当于是禁用其所有目的,并不会将其删除。)

4、在”Entrust.net“组中找到”Entrust.net Secure Server Certification Authority“(序列号37:4A:D2:43的)和”CNNIC SSL“证书,同样导出并去除勾选。(注:Entrust.net这个也是验证CNNIC所用的证书)

5、打开开始菜单->运行(或者直接按Win-R)

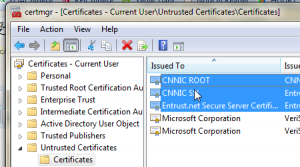

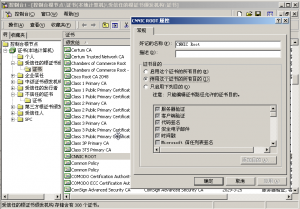

6、输入certmgr.msc,打开Windows的证书管理器。

7、展开”不受信任的证书(Untrusted Certificates)“,右键单击其下”证书(Certificates)“项,在”所有任务(All Tasks)“子菜单下单击”导入(Import)…”

8、分别找到刚才保存的三个证书,依次导入(Next->Browse…(找到相应文件)->Next->Next->Finish)。

9、将导入的证书复制(Ctrl-C),然后粘贴(Ctrl-V)到受信任根证书颁发机构(Trusted Root Certification Authorities)中,然后在这个窗口中分别右键单击粘贴过来的3个证书,选择“属性(Properties)”,然后单击“停用这个证书的所有目的(Disable all purposes for this certificate)”。

另附上网友补充的Safari/Opera设置方法:

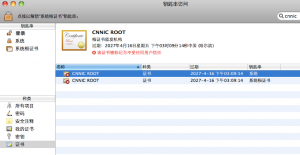

Mac下Safari操作步骤(感谢推友 @xzzxyd 提供!):

应用程序(Applications)/实用工具(Utilities)/ 找到里面的 钥匙串访问(Keychain Access.app),或者在Spotlight中搜索”Keychain Access“或”钥匙串访问“,打开后搜索CNNIC,在”信任”中标记为”永不信任“~。

VPN代理服务器:都没人提Opera的吗?Ctrl+F12 -安全性-管理证书-证书办法机构-CNNIC ROOT 双击,把 允许连接到使用该证书链接的网站 去掉。

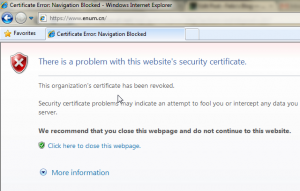

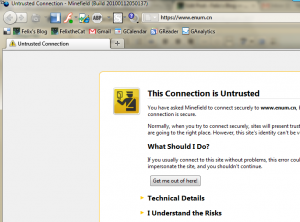

想检验操作是否成功?在浏览器里访问 https://www.enum.cn/ ,如果提示证书被拒绝,就证明操作成功了!

——————1/29 6:30 PM更新——————

经验证,CNNIC SSL证书非Firefox 3.6自带,没有找到属正常情况;另外,上述步骤3/4有变化,已删除证书 CNNIC SSL 发现无效的朋友,可以将 CNNIC SSL 证书按照上述3/4步的步骤重新操作一次,而非删除,即可。

——————1/27 7:30 PM更新——————

不需要关闭自动更新,上述步骤多了第9步,请注意!

——————1/27 6:15 PM更新!!——————

0、在默认情况下,微软会自动连接到Windows Update服务器更新CA列表,这样会导致以下操作对IE/chrome失效,具体解决方法:

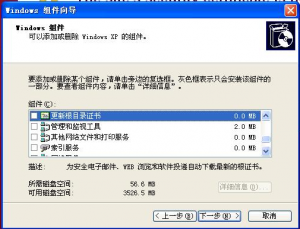

0a:对于Windows XP用户:控制面板(Control Panel)->添加/删除程序(Add/Remove Programs)->添加/删除windows组件(Add/Remove Windows Components)->取消勾选“更新根目录证书(Update Root Certificates)”

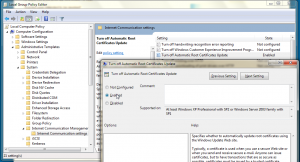

(感谢推友@tOmMyanG供图!)

(感谢推友@tOmMyanG供图!)

0b:对于Windows Vista/Windows 7用户:组策略(运行->gpedit.msc)->计算机配置(Computer Configuration)->管理模板(Administrative Templates)->系统(System)->Internet 通信管理(Internet Communication Management)->Internet 通信设置(Internet Communication settings),启用(Enable)“关闭自动根证书更新(Turn off Automatic Root Certificates Update)”

十分感谢推友 @Ratoo 和 @jimmy_xu_wrk 在这个问题上对我的帮助:)

(另:十分感谢使用中文版系统的朋友告诉我相应选项在中文版中的名字,谢谢!)

这文章果然够狠,不火都不行。

cnnic是通过了webtrust认证,所以才会被各大浏览器内置根ca,根本的解决办法就是一起搜集证据,让国外组织吊销它的webtrust资质。(每年安永公司都会对他们进行审计的,我估计cnnic的好日子长不了)

原来这样 🙂

学习先进经验

能不能自動或者半自動阿!

我這個中度的電腦技術都頭暈!

我目前就遇到这个问题了,可恶的C。。

1楼的,请问你从业几年了,你听说过有种攻击叫做man-in-mid(MIM)的吧

如何在Opera浏览器中删除CNNIC证书

http://hi.baidu.com/pobenliu/blog/item/10771310f7cd32caa7ef3fbf.html

这篇很详细 希望博主能加上去

严重支持!

我想问一个小问题,我按你说的方法禁止了这三个证书,也都成功了。可是我们学校的无线网登录需要Entrust.net Secure Server Certification Authority 这个证书,看你前面回复别人留言说可以添加个别网站的排除,请问如何添加,谢谢!我只用Chrome,Win7系统。

在Ubuntu如何清除CNNIC的证书并且适用于Chrome?

经过本人fivemao的测试,Chrome的问题果然是低版本的一个BUG。各位按照LZ设置后,把Chrome升级到5.0.396.0(似乎是测试版,非正式版)即可

谢谢您协助测试!

直接把那三个crt文件双击安装到不信任的列表就行啊

把邮箱换成gmail吧

我在WindowsXP中已经设置了信任名单中”停用这个证书的所有目的”,并且加入不信任的证书.确信IE6无法访问https://www.enum.cn,但是在Chrome中可以访问,点击地址栏那个锁,弹出”安全信息”的对话框中身份那一栏是绿色打勾的.点击证书信息,对话框中的”证书信息”有个惊叹号.点击证书路径标签页,里面CNNIC Root,CNNIC SSL两个证书都有惊叹号,但是有个叫做www.enum.cn的证书的证书状态是:”该证书没有问题”

我发现我的Chrome比LZ的版本低,我的是4.0不过是正式版,5.0是开发中

我是CHS不是Australia,而且没有代理.你的IP库有问题.

恩,没找到换的,就懒得管了 XD

你看CNNIC证书问题是否是Google Chrome的问题?

不过其他方面看来Google Chrome还是不错的,目前而言,似乎还不太可能用CNNIC伪造gmail成功。譬如我把mail.google.com的hosts修改重定向到www.enum.cn的IP,Chrome马上提醒有问题.

不知我国万岁何时开发自己的浏览器,美其名曰“我的国家”……

操作成功了!

在”Entrust.net“组中找到”Entrust.net Secure Server Certification Authority“(序列号37:4A:D2:43的)证书,现在又多了个Entrust.net Secure Server Certification Authority“(序列号38:9b:11:3c,要删吗?

那个不需要删除:)

世界各地的互联网络运营中心的一些工作人员正试图找出为什么本周世界上人气最旺的几大美国网站,如YouTube,Twitter和Facebook的用户信息被劫持到设在中国大陆的假网站。

引用ls:

趕走CNNIC后我也發現163郵箱無法登陸了

看評論里說可以單獨設置

能不能說一下方法?

感謝

其实要这么理解,好多网站你都得把他干掉—因为他们的证书都是自己发布的。比如drl。呵呵。

蛋疼的行为

xp 下處理了,IE7 已經禁用成功,但chrome還能訪問那兩個網站!

chrome貌似又更改了對證書的處理方法,我現在還沒完全弄清楚

我这边把那个证书删了后 163还好好的能去啊

不光是要刪除,請仔細看看原文:)

chrome下不行的问题,冒似在vista上不存在,只出现于windows xp sp3——sp0,sp1,sp2会不会重现尚不清楚,我没有试过。

这或许是chrome的一个bug,参看这里(http://code.google.com/p/chromium/issues/detail?id=34231),还未得出结论。

已经在xp和Ubuntu下的所有浏览器铲掉了CNNIC

但是后来发觉原来Ubuntu下的chrome还可以访问

https://www.enum.cn/

不知怎样弄

ubuntu下的我真不知道怎麼弄 抱歉

5毛党好多。。楼上就是。

我上國內網站用CHROME

趕走CNNIC后我也發現163郵箱無法登陸了

看評論里說可以單獨設置

能不能說一下方法?

感謝

我也要删除,

是不是阿里旺旺登录客户端也会受影响了?

能添加例外吗

这个好像没有问题,我这里是正常的:)

如何才能添加163呢,示范一下。

现在的情况是,已经都删除了,在IE里面都打不开了。但是在Chrome里都能打开测试连接。

163 在IE 里都不行了。

163可以添加例外;chrome如果能打开,或许要单独设置